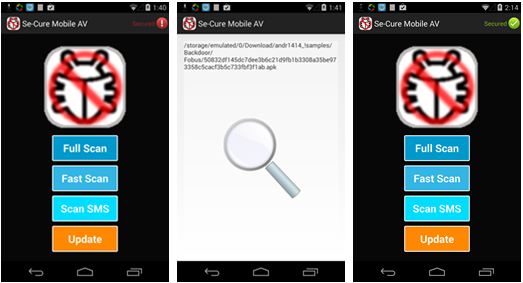

VisualThreat发现新的FakeAV恶意应用变种“Se-Cure MobileAV”

作者 yly | 2014-04-30 09:03 | 类型 网络安全, 行业动感 | 3条用户评论 »

|

谷歌商店月初爆出的”Virus Shield”(伪杀毒软件),说白了,就是不干杀毒的活,也不做病毒干的事情,就是骗用户付费下载。所以传统杀毒软件检测不到,谷歌应用商店得以审核通过。4月29号,又一个新的虚假杀毒软件“Se-Cure Mobile AV”被发现。Visualthreat安全实验室发现了基于安卓版本的“Se-Cure Mobile AV”恶意应用,距上次在Google Play上发现的FakeAV “Virus Shield” 仅有两周多时间。FakeAV不同于一般恶意应用,很难用传统的查毒方式检测。研究人员建立了正常杀毒引擎的行为机理,通过对比新出现的所谓的杀毒应用和这个正常杀毒行为机理特征比对,从而能确定该应用是否属FakeAV类别。此外,4层威胁关联:静态分析,行为分析,恶意软件同类和跨类关联,也帮助实时追踪移动恶意应用变异和演化的过程。 此恶意应用的主要特征:

http://www.visualthreat.com/blog/20140429.html http://www.visualthreat.com/report.action?md5=16BD4B23B55F0ADE6DF16D8C6DCF502C

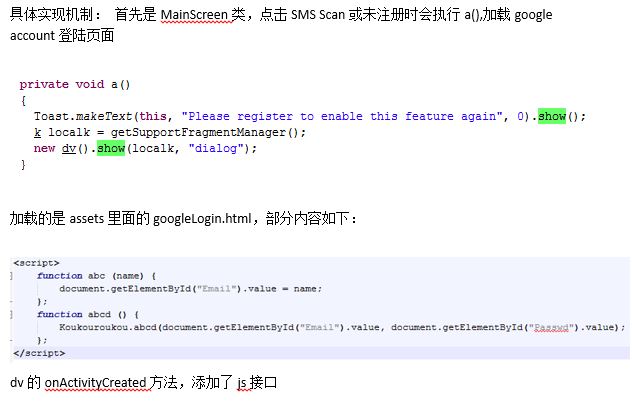

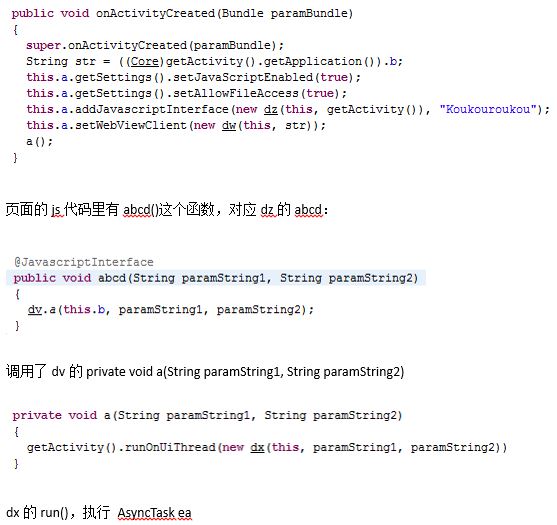

恶意应用运行机理,点击下载 Visualthreat安全实验室发现新的安卓FakeAV 博客发布时没有其他厂商检出此应用为FakeAV 实现机制部分截图: MainScreen类,点击SMS Scan或未注册时会执行a(),加载google account登陆页面

| |

雁过留声

“VisualThreat发现新的FakeAV恶意应用变种“Se-Cure MobileAV””有3个回复

这个发现确实很好,赞一个!

VisualThreat公司不错啊,这么快就发现这个病毒,要给一个赞!

这个应用的确可疑,多谢详尽的分析,省了我们研究小组不少力气