为什么云计算中心内部安全那么重要

作者 bigrong | 2016-01-14 16:57 | 类型 行业动感 | Comments Off

|

作者为北京山石网科信息技术有限公司虚拟化产品线总监,本文仅代表个人观点。本文是云计算安全系列文章第二篇。 云计算中心要特别重视内部的安全!为什么?因为云计算中心不仅会成为安全攻击的目标,由于云计算本身的技术特质,它还会成为网络犯罪分子的法外非地,甚至会成为网络犯罪分子的老巢、他们手中的“核武器”! 原子弹发明的时候,都说它既会给世界带来和平与正义,也有可能带来灾难!由于原子弹/核武器制造难度大、成本高,通常只会掌握在少数的政府手中,虽然也有人担心、各种影视剧中也有原子武器被恐怖分子夺去的桥段,但是现实社会中,获取原子武器对恐怖分子来说还太难。但是,在信息社会里,云计算给正派人士带来的所有优点,都可能成为犯罪分子、恐怖分子手中犯罪利器,让犯罪手段、恐怖手段升级跨入到“云计算”时代!成本还很低! 1、巨大的计算容量=巨大的安全攻击力量!即使是企业的私有云,至少都有几十个物理计算节点、几百个虚拟机。大型的公有云,动辄上千台服务器,几万个虚拟机!如此巨大的计算资源,简单的搞个DDoS攻击,面对复杂的密码,搞个穷举……试问谁能抵抗? 记得比特币火的时候,有个朋友跟我讲,他有天加班发现服务器过了12点就极慢,后来一查是被员工偷着用来挖矿了,深夜上班,早上再释放掉……要在云计算环境里干点类似的事情,一是计算资源丰富、二是成本低,三是不易被发觉。 2、按需付费=犯罪成本低,更灵活!云计算的优势就是按需付费,计费灵活,现在有的服务商推出了按照分钟/秒计费的模式……多年前,当亚马逊刚对公众提供云计算服务的时候,有朋友就说,这下子搞DDoS容易了,在亚马逊上申请一批主机,装上软件,攻击完了就释放,花钱少,比到处种肉机简单! 3、迁移容易,业务持续性好=攻击持续性高!说上面那个例子的人当时对云计算还没那么了解。现在云计算技术多完善啊,又是虚机迁移,又是快照、镜像的。黑客持续性攻击的成本低啊!申请个虚机,攻击一会儿,然后整个快照,把虚机释放了,待会儿再申请,复制一下,再攻击一会儿……既攻击了,还省钱,还不容易被追溯,利器啊! 4、虚拟化=无边界、不可视、不好定位。云计算的基础是计算、存储、网络虚拟化,就是要打破盒子、线缆这些物理的条条框框,给计算资源、应用以自由!最早接触云计算的时候,提到云计算中心的新思路时候,总是在提大广播域、网络扁平化,而不是早先哪种VLAN,广播域尽早终结的概念。每每想到这里我就赞叹当年电影《黑客帝国(Matrix)》编剧的前瞻性,对于网络犯罪分子来说,云计算中无边界、不可视、不好定位,真是最佳的游猎场所。(在命名为云计算之前,记得还提过网格等等名词,比起好莱坞的编剧,我们汗颜啊!) 5、虚机聚集=APT攻击更隐蔽!现在的攻击手段多种多样,我学到的一个新名词是APT(高级持续性攻击),黑客会很小心把攻击伪装到正常应用中,还会在多个主机之间多次跳转,伪装攻击源。过去,主机没有这么密集,可能要经过多个防火墙最后达成目的,还是会留下不少蛛丝马迹。今天,成千上万台虚拟机聚集在一个大的防火墙后面,分属不同的业主,各有各的管理思路、安全能力又不同,犯罪分子在多个虚机之间来回跳,把狐狸的尾巴藏起来……云计算中心可能成为犯罪分子的温床并不过分! 6、入门门槛低,普及性高!最后还要再说成本。云计算不论是IaaS、PaaS、SaaS,核心目标就是降低用户使用成本啊,提高易用性。现在都说互联网+,就是让很多不具备太强IT能力的公司也上互联网。但是很多企业不具备IT能力,更没有什么安全意识,也就是说网站多了、计算资源多了,安全防护的整体水平却可能低了,这在犯罪圈子里难道不是喜大普奔的好消息吗? 过去我们谈安全,总是考虑内外有别,外部是盗匪横行,内部是净土一块。但在云计算、虚拟化计算环境下,内部安全不早着手,极易成为滋生安全问题的温床。全世界都在加强信息安全的立法和管控的条件下,个人认为别光惦记着如何防别人攻你,很有可能有天警察找上门来,说你攻击了别人,追究你的法律责任! 不论是私有云还是公有云,都要把云计算中心内部的安全问题仔仔细细想想清楚!云计算给你了幸福,也可能给你带来灾难!我们后续会展开讨论云计算内部的安全问题。 我们云计算安全系列文章的第三篇是谈谈云计算中心的异构问题。 | |

云计算安全之我见(一) – 数字丝绸之路是对世界互联网安全的贡献

作者 bigrong | 2016-01-14 16:57 | 类型 行业动感 | Comments Off

网络安全公司网屏(NetScreen)的研究

作者 陈怀临 | 2015-12-30 15:19 | 类型 行业动感 | 2条用户评论 »

北极光 。邓锋 。《中关村和硅谷之间差了几条街》

作者 陈怀临 | 2015-12-30 13:35 | 类型 行业动感 | 2条用户评论 »

|

北极光风险投资创始人邓锋在高科技公司创业、管理和风险投资领域有丰富的经验,常年在中美之间行走,对两国的创新环境的异同深有体会。一年前,他在清华大学的一次公开演讲中,基于多年的商业实战的经验以及对中美创新环境的观察,指出中国创新环境的问题,乃至“死穴”。此番比较放诸当今大众创业、万众创新的大潮中,更显意味深长。本文为邓锋演讲实录,略有改动,小标题为编者所加,经本人授权刊发。 —————— 非常高兴回到清华大学、回到母校分享我对中美创新环境比较的感想。我是清华大学电子系1981级的校友。为什么我今天能来讲这个题目,并且敢讲这个题目呢?因为我在中国和美国最好的大学受过教育,拿过学位;而且在中国和美国创过业,特别是在清华和美国的大学里面创过业;还在硅谷和中关村都做过投资。所以我对中国和美国的创新和创业的生态环境还是比较了解的。过去的几十年我一直都在做这方面的工作。

中美两国创新的生态系统到底有什么区别?在讲区别之前,我想先说一下,中美创新环境的相同点其实是很多的。比如说企业家的激情,他们想通过创业得到包括财务上的独立,并以此来改变世界,等等。

| 中国的创新机会更多 创业环境迅速改善 |

在硅谷,我们常7x24h加班,在中国也是一样。这种激情是创新的原动力。至于资金,现在大家都说,中国中小企业拿到资金很困难,而在美国有风险投资。确实,到今天为止,中国中小企业想从银行贷款很难。但是现在中国已经有大量的风险投资,而且风险投资的水平也在迅速进步。

有人说,2004年,也就是我刚回国的那年,是中国风险投资的元年。其实可能更早一点。中国在2000年的时候大概有7家风险投资公司,就跟Shelly Harrison(编者注:谢利·哈瑞森,条形码扫描枪发明人)刚才讲的在1971年美国有7家风险投资公司一样。但到今天为止,中国无论是风险投资公司的数量还是投资的资金规模都已经接近美国了,且在投资方式上也进展非常快。像Super Angel,刚出现不到两年的时间,大家到处可以看到众筹等不同形式的投资了。

所以从资金的量上来说,中美两国其实已经差不多了。而社会对创业、创新也渐渐开始认同。我刚回国的2005年,很多人还觉得去创业做Startups(初创企业;新兴公司)是不靠谱的。而今天,从政府到学校到一些家庭,都认为创业是一件很好的事情。这种文化传播得非常快。

这些大环境的改变,使我真的感觉,到今天为止,全世界最好的创新创业地点可能就是这3个地方:硅谷,中关村,以色列的特拉维夫。如果再PK一下的话,中国的中关村比特拉维夫更像硅谷。倒不是因为今天我们的科技创新更多——可能这一点我们应该向特拉维夫学习——而是中国企业家的基数大,中国风险投资的资金量足,中国市场的机会和规模都非常大。这几点使我觉得,在未来5年内,中国要比以色列更接近美国的硅谷。

我刚刚回国的时候并没有这么乐观,今天还真的是越来越乐观了。虽然中关村和硅谷有很大不同,但是中关村的变化非常大。我举几个例子,说明今天与10年前比的巨大差别。

比如说,今天中国创新的机会、创业的机会,其实比美国还要多。美国所有的创业机会在中国都有,但有些机会在中国有而美国已经没有了。比如互联网、清洁科技这些领域,现在美国已经没有多少创新的机会了,而中国则机会很多。因为中国过去的一些技术基础不是很好,这就创造了机会。再比如电子商务,因为我们没有像美国的沃尔玛那样先进的零售系统,所以中国的电商这一块就很快发展起来。

还有,很多在美国早就有了,但在过去的中国没有的。例如如家、汉庭酒店这种连锁酒店,在美国早就很成熟了,而中国过去没有,因此在过去十几年里就成就了如家、汉庭这样的创业企业。另外包括我们金融行业都在进行重大的变革。这种变革的深度和发展的速度其实比美国要来得快,来得大。因为我们过去相当于一张白纸,你可以画最新最美的图画。所以我觉得中国比美国创新的机会多。

很多外国投资人,像我的一些LP(limited partner有限合伙人),都向我抱怨中国的IP(知识产权保护)有很大问题,这是不是妨碍投资的最大风险。我对他们说这确实是一个问题,但这个问题在迅速改变,改变的速度之快是出乎我想象的。

记得在2008年的时候,中国有100多位作家起诉百度违规把他们的作品放到了网上,破坏了他们的知识产权,最后这些作家打赢了官司,法院判赔了11万人民币,相当于1万7000美金,这是100多位作家所拿到的。在今天就不一样了,所有的视频网站,特别是有影响力的视频网站,哪一个敢把没有版权的视频发上去?互联网音乐大家可能还觉得可以下载吧?我告诉大家,互联网音乐正在发生迅速的变化。正是因为互联网对版权的重视,可能在未来的两三年之内,中国的互联网音乐的版权问题也会得到解决。这一项一项的进步是非常之大的。所以我觉得中国创业环境是在迅速向硅谷不断靠近的。当然IP的环境还需要改善。

还有,中国企业家的素质在不断地提高,这种提高比我想象的也要快很多。原来的企业家可能只是有想法,而现在的企业家除了有想法之外,执行力非常强,领导力在迅速提高,学习能力很强,对环境的适应能力也在迅速提高。还有,不仅仅是企业家,就连职业的管理人员也在迅速的发展壮大。我刚回中国的时候,发现最大的问题是找一个合格的CFO非常非常难;而今天,在很多上市公司,无论是海外上市还是国内上市,CFO、董秘已经很多了。还有像以前没有的Product manager(产品经理),我刚回国的时候根本没有这种职业,找不着产品经理,而现在中国互联网企业有很多优秀的产品经理出现。这些职业管理者的出现,为中国的创业环境提供了很大的支持。

生态环境上的不同,有些也说不出是哪边更好。我可以讲几个中国可以改进的地方。我先举几个方面,不一定很全面,来说明中关村和硅谷在生态环境方面不一样的地方。

| 政府应营造创业生态环境 企业发展优劣当凭市场检验 | | |

揭秘:Juniper ScreenOS爆后门事件

作者 陈怀临 | 2015-12-22 21:26 | 类型 行业动感 | 3条用户评论 »

关于下一代防火墙的几个思考

作者 tomqq | 2015-11-19 09:47 | 类型 网络安全 | 3条用户评论 »

|

作者:Tomqq,何恐,一个安全人 ,于2015年11月 NGFW(下一代防火墙)出来有些日子了,这3年多来众多主流厂家也都推出了各自的下一代墙。然而热闹之后,下一代墙并没有像厂家盼望的那样,对传统墙形成替代的燎原之势。与此同时,UTM也开始演进,逐渐和NGFW越来越没有区别。此外,虚拟化的兴起,对防火墙也提出了新的要求,不管是传统墙还是下一代墙,在虚拟化面前,不但摆放的位置需要重新定义,甚至对于东西向流量如何去适应也成了需要重新思考的问题。最后,态势感知、安全大数据在今年成为了国内安全届的热门,下一代防火墙应该在新的体系下充当什么角色,等等这些,都需要逐一重新思考,并判断出新的定位。

1、 下一代和防火墙vs传统防火墙/UTM:核心区别在于识别能力 下一代防火墙,按照公安部起草的标准,统一叫做第二代防火墙(GA/T1177-2014《信息安全技术 第二代防火墙安全技术要求》),并将国际通用说法“下一代防火墙”正式更名为“第二代防火墙”。 综观国内外各个不同机构的定义,总的来说认为二代墙和传统防火墙的最大区别是 可视化和高性能这几块,另外是有ips,av,url之类的但是我认为不是本质。比如PaloAlto就说 app Id、user Id + 高性能就是他们的核心技术,其实说的就是用户可视、应用可视,高性能。

另外,说到下一代防火墙和UTM的差别,一般是诟病UTM性能这块。具体到技术上,一般会说UTM是上一代技术,采用包一次通过每一个引擎处理,采用的是串糖葫芦方式,开启安全功能后性能会急剧下降;下一代防火墙是采用分离式引擎,一次性并行扫描处理所以性能会很高云云。实际上这是个伪命题,难道UTM不发展了吗?技术层面的问题都是可以解决的。

所以,在选择的时候人会晕。那么到底区别在哪里呢? 其实Palo是对的,从安全专业角度有句话,叫做“每个层面的安全问题,需要在那个层面来解决”。通俗的来说,先要看见贼,才抓的住贼,可视化这一块在传统火墙的粒度是较粗的,无法在3层来解决如今的7层应用安全问题,因为“看不见”。而性能这个,随着硬件的提升,其实也不存在什么解决不了的问题。至于在NGFW里面加入IPS,waf,行为管理,av,url…理论上厂商可以加入任何他认为有用的模块进去,这些我认为不构成本质区别。

另外,“可视”这个事儿解决好了,相关的Qos,策略执行,病毒扫描等等,都可以用较为精准的细粒度方式,基于“应用/用户”进行。也就是说,“可视”为精细化精准管理奠定了一个基础,这个是传统防火墙基于五元组这种粗放式的管理所做不到的。

最后,性能这块,现在确实比以前有很大提高,但主要还是基于硬件的提升,这个不构成本质区别。所谓的“快”,我认为还是应该有前提的,如果是你裸奔,我满载,你我比快有何用?

2、 下一代和防火墙市场份额:没有想象的大 实事求是的讲,NGFW没有对传统防火墙和UTM形成摧枯拉朽式的颠覆。实际情况是,大部分客户的需求传统防火墙基本能够满足,特别是渠道等中小客户。而且,这个因素把下一代墙的价格拉的也比较低。UTM继续在他的势力范围内销售,并且也越来越接近下一代防火墙。当然,下一代墙也有了自己一定的市场份额,毕竟有下一代墙的厂家,基本会主推这个来替代传统防火墙的销售。防火墙/下一代防火墙的市场边界已模糊,基本还是在原有市场份额里面混战。池子,并没有刨得很大。

下一代防火墙的特点是相对比较融合性的一个产品,比如具有传统火墙的NAT、PPPOE、VLAN、IPSEC/SSL VPN、ACL、Qos等功能,同时也有行为管理、入侵检测、WAF、反病毒、审计/行为管理、URL过滤等各种应用安全的功能。这个特点也容易让他四处树敌,比如摇身一变,可以变身为VPN;再一变,可以变为审计产品;再摇身一变,又可以变身为防毒墙、网页防火墙……事实上,各个厂家研发的下一代墙功能,也正是把自己的优势产品往里面去集成。下一代防火墙出来好几年了,很多客户还是搞不清楚下代墙的区别是啥。这让下一代墙的定位有些尴尬,既是万金油,同时也失去了自己的特点。比如,既然下一代防火墙里面有了IPS,客户为社么还要买单独的IPS? 防火墙里面有了vpn,客户为什么还要买专业的vpn?这都需要厂商好好自问一下类似的问题。

3、 新的挑战:下一代墙还需发展、突破 云技术这两年发展很快,已经不限于论文研究,全国各地陆续开始有越来越多云的建设项目。在云计算场景下,防火墙需要重新考虑他的位置和作用。

比如,在网络虚拟化的场景下,流量的进、出,不再采用传统硬件基于port、vlan等方式,而采用类似vSwitch的软路由方式导入;在私有云的场景,流量会分成虚拟机内部和外部流量情况,即“南北向”、“东西向”流量。这两种流量,需要防护的需求是不一样的,需要区别对待。南北向流量,主要是来自外部的流量,原有下一代墙的需求,本身就可以很好的进行防护;而东西向流量,主要是虚拟机之间的流量。虚拟机之间的隔离,本身就可以用虚拟交换机的策略来进行限制,那么需要防护的,主要是虚拟机之间的流量,比如审计、识别、数据库防护等,是它的主要需求。已有厂家对此进行了研究,比如山石,就很好的把这两种流量的防护,用“云界”、“云格”两个产品来区分,名字也很贴切。而传统硬件防火墙,只考虑了外部攻击的防护,对虚拟机内部,子虚拟机之间的流量还没办法直接防护。

另外,虚拟化形态(虚拟机)的防火墙也开始有了需求。公有云的提供者目前已经开始尝试,将传统硬件防护设备,统统变成平台上的虚拟机形态,通过平台商店,以产品和服务的形式销售。

最后,安全大数据在今年兴起,如利用安全大数据进行 安全态势感知、安全事件关联分析、安全预警等,也对防火墙提出了新的要求,要求防火墙能够具有流量监控和上报数据的能力,并能根据安全中心下发的规则,使得安全问题闭环。

综上,虽然下一代墙出来时间没多久,但是市场的变化,已经要求下一代墙尽快跟上新的变化了。将来不论是下一代墙的硬件形态、部署位置,还是下一代墙的防护内容,都尚需要不断发展,甚至突破。

4、 下一代墙的发展预测

随着云计算、虚拟化的发展,下一代防火墙的形态将逐渐趋软件化,变得软硬不分,硬件只是软件形态的防火墙的宿主而已。 下一代墙可以灵活的部署在任何地方,比如物理网络边界、虚拟机内部、云的内部/外部,或者作为传感器插放在任何需要流量检测的位置。

内外兼修是基本功——从传统防火墙的部署位置看,位于内外网的边界,一边是外,一边是内。因此,边界防御依然还是永恒的话题。对于外部,主要的需求来自于安全防御,因此ips,waf,抗D等等依然会有很强的需求;对内,主要的需求是管控,特别是对于流量、言论内容的管控。因此,对外防御,对内管控,这是一个内外兼修的下一代墙,需要做到的基本功。

万金油2.0—— 传统的ips、waf、审计、行为管理、vpn,以及新的功能,会继续不断地增加进来。当然,范围还是会围绕“流量处理”这一特点来叠加。随着功能的叠加,下一代墙会采用新的灵活的插件机制,通过授权的方式,灵活的增加功能模块,用户按照授权数付费;基本防火墙的功能,将会以一个很低的基础价格销售,大头还是付费模块,这样也很好的解决了和传统墙的价格纠缠不清的问题。

识别能力的持续加强——上面说到,下一代墙最本质区别就是识别能力,即:对应用的识别,对安全问题的识别,对用户的识别,对业务的识别。要防护应用问题,必须要抛弃传统x元组的粗放式防护,必须要持续的强化识别能力,强化dpi/dfi,并尽可能的利用数学建模、大数据、机器智能等方式,来解决靠人手工去识别协议的原始方式。看不见贼就抓不到贼,这是应用爆炸带来的内在需求动力。

软件化、瘦化——除了强化的识别能力,下一代墙其他的能力会弱化,而更多的向传感器、瘦盒子方向演化。比如,L3、L2功能,在云环境下,可以不需要,仅需要保留对流的识别和控制这个核心功能。不管是什么方式部署,流进来,处理,再决定下一跳的转发,这个基本的模式不会变。随着安全大数据化,不论硬件形式还是软件形式的墙,数量会越来越多,而核心功能收缩为数据识别和处理+日志上报。云端通过成熟的数据处理能力,对各种信息进行加工分析,进行态势感知、关联分析挖掘等功能运算,并将运算形成的结论,以ACL的方式下发给防火墙,形成闭环。在数据搜集方面,墙是最有利的一个位置,因为它量大。

另外,随着移动办公的发展,防火墙的物理边界也有着虚拟延伸的需要。因此,BYOD会持续发展,依靠下一代墙数据链路的加密能力,并配合终端数据加密,形成全程数据不落地的安全解决方案。

结束语 现实的生活中总是充满了机遇和困惑,做产品也一样会面对这些问题。面对不断变化的市场需求,唯有坚持围绕价值,拥抱变化,把产品最主要几个层面做好,才有生存下来的可能。 | |

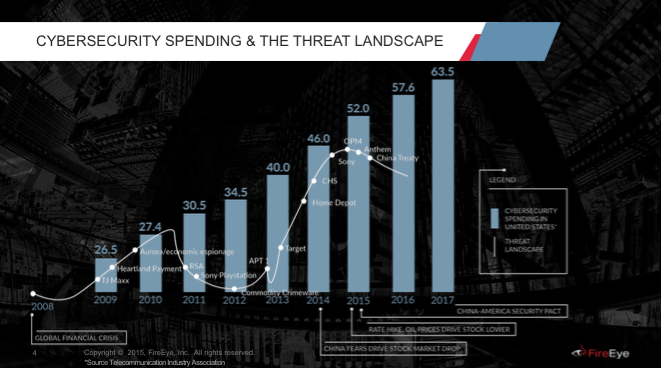

FireEye 2015 Q3的季度营收报告

作者 陈怀临 | 2015-11-13 11:02 | 类型 网络安全 | Comments Off

USA . 《A Strategy For American Innovation》

作者 陈怀临 | 2015-10-31 12:30 | 类型 行业动感 | Comments Off

M-Thrends 2015--A View From The Front Lines

作者 陈怀临 | 2015-10-26 22:13 | 类型 网络安全 | Comments Off

(10个打分, 平均:4.50 / 5)

(10个打分, 平均:4.50 / 5)