作者 kernelchina | 2011-02-18 18:51 | 类型 弯曲推荐, 行业动感, 通讯产品 |

25条用户评论 »

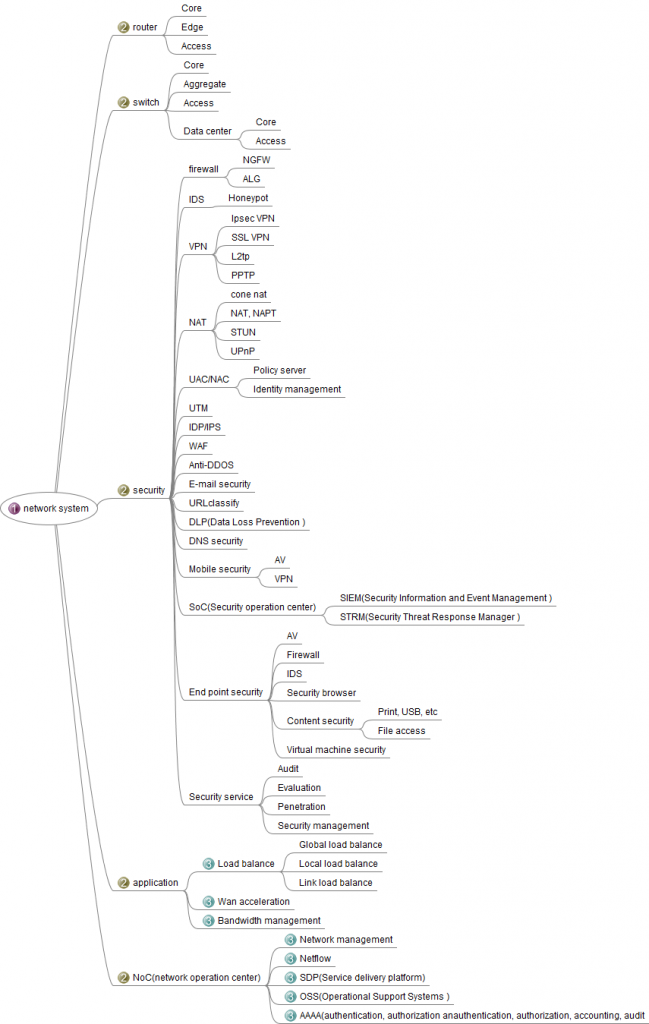

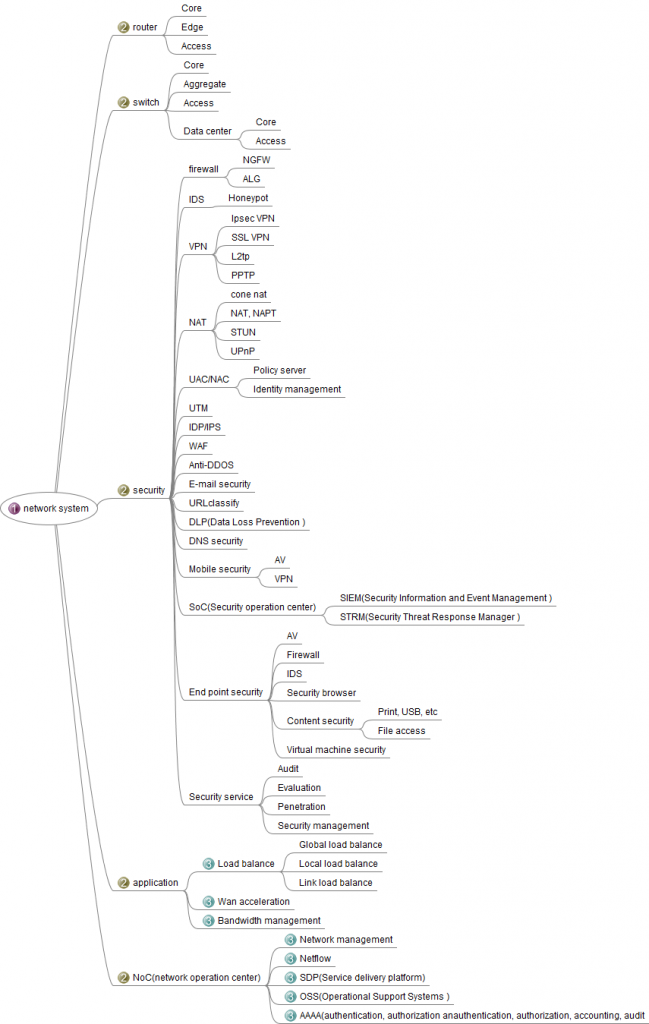

先贴一个思维导图 先贴一个思维导图

花了一天时间画的。对路由器,交换机市场和产品不太了解,画的有些简单,当然也不排除路由器,交换机市场和产品本来就简单,产品形态比较少,所以这个市场上的厂商比较少,竞争态势比较清晰。

安全产品是主要关注的部分,这主要是笔者的工作与此相关,对这个行业多少有点理解。

安全市场和产品非常丰富,厂商也很多。安全市场上的产品很难有一个清晰的分类,因为单一功能的产品很少,大多都具有多种功能。按下面的思路分可能比较简单一些:

- 客户端安全:包括防病毒,补丁管理,安全浏览器,文档保护,访问控制,安全证书等等,安全功能在客户端上实现。由于用户群庞大,市场也很大,但是 从个人用户那里赚钱比较困难,所以能赚钱的还是企业用户。但是支付宝,网络银行之类的如何划分?电子商务是最关注安全的业务,但是这里的安全不是指某个产品,而是整个业务流程的安全,电子商务,电子银行有很多安全规范和流程,也有很多实践。产品是为 业务服务的,如果产品不能增加用户业务的价值,那么产品就没有存在的必要。

- 网关安全:包括防火墙,入侵检测,UTM,WAF,VPN之类的。主要部署在客户端和服务器之间,以网关的形式存在。这类产品的形态很多,各有不同的关注点。 厂商创造出很多新名词,但大多都只是包装而已。真正能有效工作的,可能是设备的网络功能,而非安全功能。个人认为在网关上做安全, 特别是内容安全,有点勉为其难,把网络当做管道就足够了,不要加太多智能。

- 服务器安全:包括服务器的防护,证书体系,防攻击等等。客户的服务是有价值的,所以服务器的安全也是客户所关注的。如何保护客户有价值的资产, 是安全产品需要关注的地方。

- 安全服务:包括对客户业务流程的建议,攻击方法,设备管理等等。安全服务有很多可以做的地方,很多时候,服务是和设备绑定的,单纯的服务有时候 看起来是无源之水,毕竟还是厂商了解自己的产品,懂得如何运用自己的产品。

至于应用,目前只搜到了负载均衡,广域网加速和带宽管理这三种。这些功能也可以集成到路由器,交换机和安全设备里面,当然应用和安全都是网络的附加功能,都可以集成到路由器和交换机里面。路由器,交换机是大鳄,安全和应用只是小鱼,被吞掉也很正常。

这个分类对于资深的网络或者安全产品经理来看,可能比较幼稚。权当抛砖引玉了,如果有更好的分类,分享一下,让大家也学习学习。

资料参考了以下几个网站,在此表示感谢(厂商就不用谢了,这是免费宣传:))

1:www.sectao.com

2: http://bbs.cisps.org/

3: www.youxia.org

4: www.cisco.com

5: www.f5.com

|

|

| |

雁过留声

从POP的概念上讲,数通产品里要加一个Aggregrate层面,例如ASR9K。

运营商比较多的用MPLS VPN。话说有个叫Sandvine的公司,专做运营商网络的DPI。Mobile security只有在Carrier做才有戏,手机硬件多少有些限制,时不时下载个病毒库,流量算谁的

网络安全的人基本上对MPLS不接触。。。

例如,从技术上讲,Juniper是一个什么公司? 是一个MPLS公司,而非一个Ethernet公司。做网络安全的基本上是在折腾Ethernet。。。。。。

MPLS其实很好理解。就是开车前,要上高速,而且要换许多高速;事先把高速之间的切换路径打印出来。千万不能到换高速的时候才去决定。

aggregate和edge什么区别?

DPI这个东西需要localization的… 性能反倒不是很关键的因素了.

aggregate和edge大致是这样的一个区别

传统的POP里啊, BRAS, security , DPI , SBC, PE 这东西是分开的. 后来呢, 有些人想去吃别人的市场于是就在自己的router上开发了很多功能于是就聚合起来了一些service, 例如 9k 或者 MX 3D 或者 ME60 一类的东西.

所以说DPI做好不容易,应用花样翻新,说白了就是无底洞,需要持续投入。不过话说回来,这也是安全服务的一部分了。

能在Switch中把DC单独拉出来,也算是不错了。

路由器,交换机的竞争态势是三国争霸;而安全领域就是战国七雄的乱战。期待懂市场,懂产品的高人来普及一下这方面的知识。

路由器交换机市场是三英战曹操,基本再没有其他人的机会,作为非纯IP产品的vendor,A和H对IP难抓难放难舍难割

既然把UTM单独划出来,为啥不把ADN单独划出来?

kernelchina兄,我不是很清楚这个是按产品分类的还是按特性分类的,可能是我见识少,但我觉得是有点混,呵呵。

同意楼上,确实有点乱。

很多人都尝试过把安全产品进行分类,但个人认为意义不大。很多产品的名称已经和所采用的技术混淆了。比如说Firewall、IDS,可以是一类产品,也可以是一类技术。现在还有哪家Firewall不带IDS功能的?

就好像asr1k所说的,产品之间的相互融合既有厂商的阴谋,也有用户的客观需要。

总之,无论是市场还是技术,都是一团乱麻。这就使安全圈的现状。

说句题外话,如果把安全归类为网络系统,纯安全厂商可能不答应。安全圈认为,网络只是TCP/IP的一层而已。物理安全、应用安全、数据安全同样重要。

firewall带IDS的不多吧,如果是IPS还可以理解。如果是产品经理规划一个产品,如果没有对市场上同类或者类似的产品有一定的了解,不知道能不能做下来。我这里也就是尝试划分一下各家的势力范围,比较初级,仅供初级参考。ADN单列出来了,可能不全。

国内的都带。你可以去看看各个公司的白皮书

呵呵,我学习一下先,其他人有什么好的想法,也可以交流。

分类分得不错,一直隐约有这个想法,楼主把它付诸现实了。

为什么security的分的那么细呢?router和switch下面的分类就有限。

可以参见 信息安全产品分类准则

流程,规范,管理体系等同样重要

BRAS放到哪?WIFI放到哪?MSAN?还是少不少,大家补充吧

或者可以按照目标市场进行分类,比如运营商/企业/数据中心。然后再根据各个目标市场典型组网方案进行细分。

感谢在文末附上鄙人的博客 呵呵

实际上正如楼主所说,和我上面的朋友有其他看法

产品、技术,有的时候现在很难分清了

比如说到UTM,怎么划分?可以认为是VPN、防火墙、防毒墙、内容过滤设备的某一类,有些产品功能上重合很多,有的是子集,所以不可否认的会有争议,谁做这个表格也是如此。毕竟,安全圈子里面很多产品现在国家标准都没有。是的,很多卖的不错的东西,国家都没有相关测试标准。想弄个证书都搞不到……

所以,也了解楼主的苦衷。我此前写这类东西也是有时候相当纠结。所以只能最后考虑考虑,随着自己的认识写一个了。

按照产品、技术、行业、厂家分类,都不好做。20楼HJ说按照目标市场,那么实际上就一个“企业”,就几乎涵盖了所有的产品……

第一次评

我觉得大的分类有问题

太古板

可以这样:

互联

控制

扩展

管理

有问题可以指

还有陈的这句话:网络安全的人基本上对MPLS不接触。。。

这句话对现状也许适应

大家一直认为高速核心不能做安全

如果最后整合到一定程度

所有东西是在一个盒子里跑的时候

所有都是在一起做的

并且从技术层面来说 安全是相对所有技术来说的,最好不要说哪里与哪里不接触.

缺少无线的,放哪里呢?

关于Network system, 个人感觉可以参考各大通信公司的部门划分,Cisco/Ericsson/HW

同意在安全方面,分类是很难的。

市场太乱,行业无规范、国家无标准。

从具体设计到的面来讲,老兄至少漏了两个很重要的点:1,身份认证,鼎鼎大名RSA家靠这个吃饭呢;2,日志审计,萨班斯法案对此可有要求哦。